Visão geral do produto

Visão geral do produto

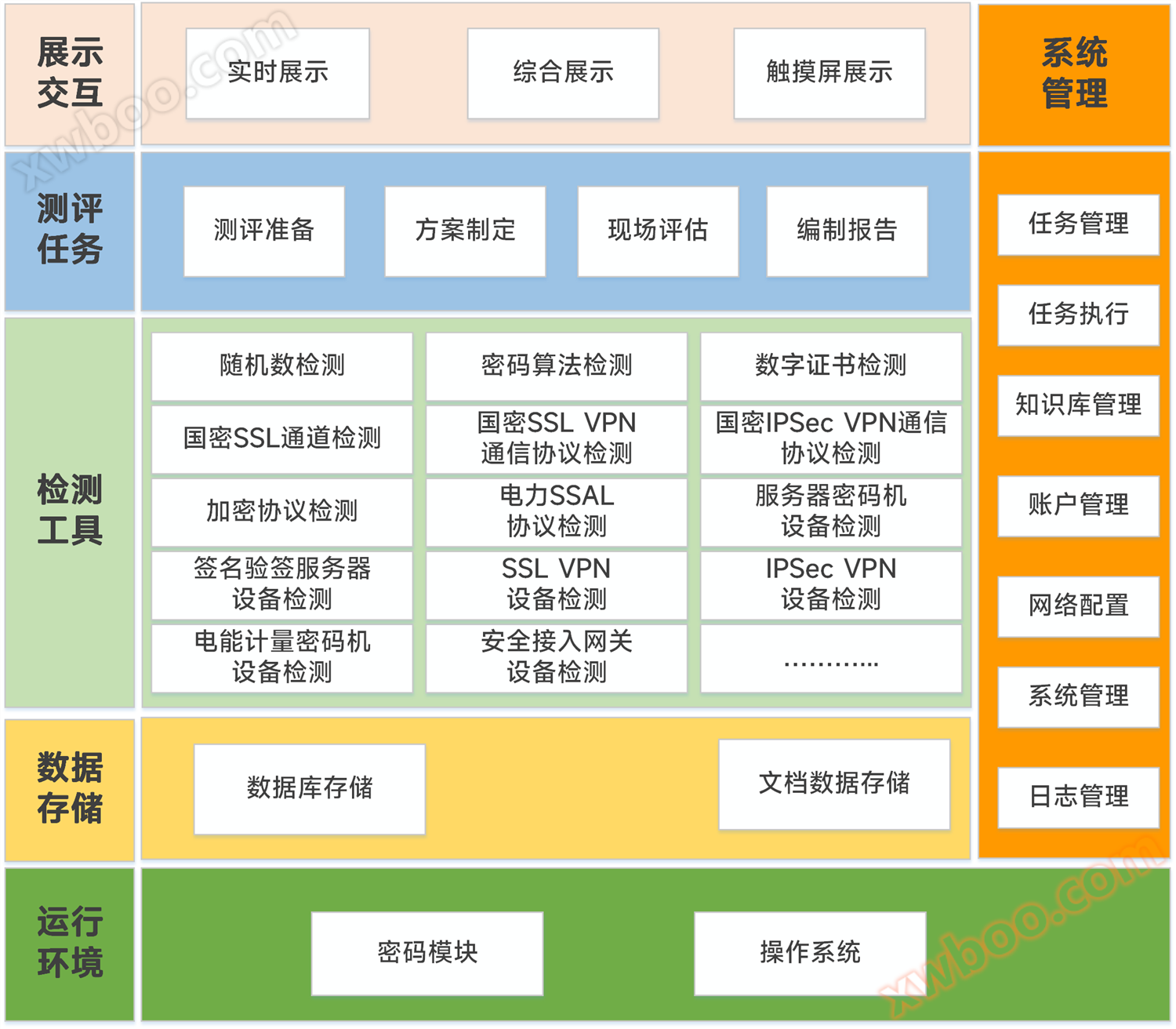

O Kit de Ferramentas de Avaliação de Segurança de Aplicações de Senha foi desenvolvido de acordo com as especificações e padrões técnicos nacionais de segurança de senha – produtos de segurança de senha para avaliações de segurança física e ambiental, segurança de equipamentos e computação, segurança de rede e comunicações, segurança de aplicativos e dados. Modelos integrados de soluções de avaliação e uma variedade de ferramentas de avaliação, incluindo avaliações de números aleatórios, avaliações de correção de algoritmos, avaliações de protocolos de comunicação criptográfica, avaliações de protocolos de comunicação dedicados, avaliações de dispositivos de criptografia comerciais, avaliações de dispositivos de criptografia dedicados, avaliações de conformidade de certificados digitais e muito mais, abrangem algoritmos secretos nacionais como SMl SM2 SM3 SM4 SM9 e os principais algoritmos internacionais como RSA ECC 3DES AES SHA256 SHA512. A funcionalidade do produto perfeita fornece às empresas uma capacidade de avaliação mais profissional, permitindo que os avaliadores concluam o trabalho de avaliação de forma mais eficiente e rápida e acompanhem o desenvolvimento da informação.

Características

Características

Suporte completo para algoritmos secretos nacionais:O suporte aos algoritmos secretos nacionais (SM1, SM2, SM3, SM4, SM9) é escalável para suportar mais protocolos de criptografia e avaliações funcionais.

Suporte completo para algoritmos secretos nacionais:O suporte aos algoritmos secretos nacionais (SM1, SM2, SM3, SM4, SM9) é escalável para suportar mais protocolos de criptografia e avaliações funcionais.

Processo de avaliação profissional e confiável:Ao atender às leis e regulamentos relevantes e às especificações e padrões técnicos relacionados à segurança de senhas, combinando o processo de avaliação de senhas real, crie um conjunto confiável de processos operacionais que cobrem todo o processo de avaliação de senhas.

Processo de avaliação profissional e confiável:Ao atender às leis e regulamentos relevantes e às especificações e padrões técnicos relacionados à segurança de senhas, combinando o processo de avaliação de senhas real, crie um conjunto confiável de processos operacionais que cobrem todo o processo de avaliação de senhas.

Mecanismo de identidade segura:Disponibilidade de mecanismos seguros de autenticação e autorização para garantir que os usuários, sistemas e recursos que acedem à plataforma sejam seguros e confiáveis.

Mecanismo de identidade segura:Disponibilidade de mecanismos seguros de autenticação e autorização para garantir que os usuários, sistemas e recursos que acedem à plataforma sejam seguros e confiáveis.

Amplas ferramentas de avaliação:Ferramentas de avaliação totalmente funcionais e de conformidade que automatizam o reconhecimento e a avaliação da conformidade de senhas, incluindo conjuntos de ferramentas como avaliação de números aleatórios, avaliação de correção de algoritmos, avaliação de protocolos de comunicação criptográfica, avaliação de protocolos de comunicação dedicados, avaliação de dispositivos criptográficos comerciais, avaliação de dispositivos criptográficos dedicados e avaliação de conformidade de certificados digitais.

Amplas ferramentas de avaliação:Ferramentas de avaliação totalmente funcionais e de conformidade que automatizam o reconhecimento e a avaliação da conformidade de senhas, incluindo conjuntos de ferramentas como avaliação de números aleatórios, avaliação de correção de algoritmos, avaliação de protocolos de comunicação criptográfica, avaliação de protocolos de comunicação dedicados, avaliação de dispositivos criptográficos comerciais, avaliação de dispositivos criptográficos dedicados e avaliação de conformidade de certificados digitais.

Interface de operação visual conveniente:Uma interface de gerenciamento de operações visualizada orienta o usuário através do processo de avaliação e passos. Suporta a geração automática de programas e relatórios de avaliação para automatizar a avaliação através de ferramentas de avaliação associadas, sem depender de software de sistema de terceiros, reduzindo a carga de trabalho dos avaliadores e reduzindo a taxa de erros.

Interface de operação visual conveniente:Uma interface de gerenciamento de operações visualizada orienta o usuário através do processo de avaliação e passos. Suporta a geração automática de programas e relatórios de avaliação para automatizar a avaliação através de ferramentas de avaliação associadas, sem depender de software de sistema de terceiros, reduzindo a carga de trabalho dos avaliadores e reduzindo a taxa de erros.

Design móvel portátil:Adotando o design portátil (tablet portátil móvel de classe industrial), o tamanho é pequeno e fácil de transportar, o que enriquece enormemente a funcionalidade e o escopo de aplicação do produto.

Design móvel portátil:Adotando o design portátil (tablet portátil móvel de classe industrial), o tamanho é pequeno e fácil de transportar, o que enriquece enormemente a funcionalidade e o escopo de aplicação do produto.

Detecção de contorno:Suporta o bypass de ferramentas de avaliação ao sistema de produtos criptográficos a serem detectados para obter precisão e confiabilidade sem prejudicar o uso normal do sistema. Automação eficiente e conveniente de testes de produtos criptográficos.

Detecção de contorno:Suporta o bypass de ferramentas de avaliação ao sistema de produtos criptográficos a serem detectados para obter precisão e confiabilidade sem prejudicar o uso normal do sistema. Automação eficiente e conveniente de testes de produtos criptográficos.

Detecção em série:Suporta a conexão serial das ferramentas de avaliação às ligações de rede, interceptando dados de comunicação de rede normais e realizando análises de dados de comunicação, descobrindo protocolos de segurança de comunicação e identificando algoritmos de senhas comerciais nacionais usados no processo de comunicação.

Detecção em série:Suporta a conexão serial das ferramentas de avaliação às ligações de rede, interceptando dados de comunicação de rede normais e realizando análises de dados de comunicação, descobrindo protocolos de segurança de comunicação e identificando algoritmos de senhas comerciais nacionais usados no processo de comunicação.

Arquitetura da plataforma

Arquitetura da plataforma